这样配置防火墙双机热备,网络很难出现故障

晚上好,我的网工朋友。

一提到防火墙,一般都会想到企业的边界设备,是内网用户与互联网的必经之路。

防火墙承载了非常多的功能,比如:安全规则、IPS、文件类型过滤、内容过滤、应用层过滤等。

也正是因为防火墙如此的重要,一旦防火墙出现故障,那么企业将面临网络中断的问题。

无论防火墙本身的性能有多好,功能有多么强大。在这一刻,都无法挽回企业面临的损失。

所以在企业的出口部署两台防火墙产品,可以在增加企业安全的同时,保证业务传输基本不会中断,因为两台设备同时出现故障的概率非常小。

今天来讲讲双机热备的配置,怎么让两台防火墙相互协同工作,实现热备及负载均衡,变成一个“更大”的防火墙。

今日文章阅读福利:《 高级网络技术 》

作为华为最新版的高级教材,不少网工都想买一本回家收藏起来,以备不时之需。

私信我,发送暗号“高级技术”,即可获取该教材的pdf版本,导入微信读书app阅读,效果更佳。

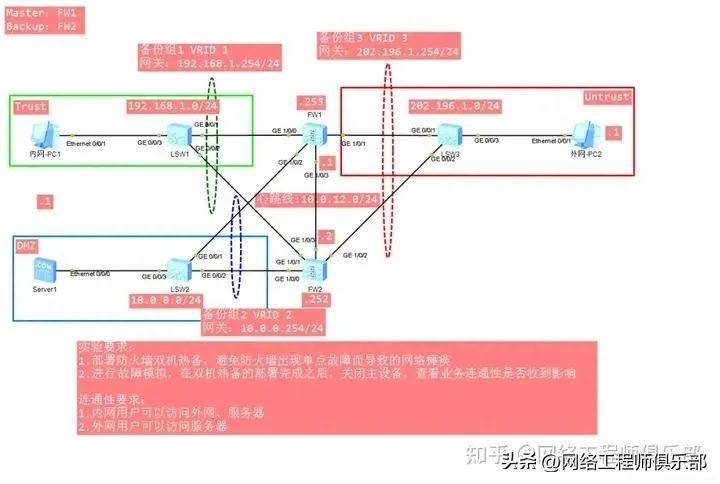

01 实验要求

01实验要求

部署防火墙双机热备,避免防火墙出现单点故障而导致的网络瘫痪

进行故障模拟,在双机热备的部署完成之后,关闭主设备,查看业务连通性是否收到影响

02连通性要求

内网用户可以访问外网、服务器

外网用户可以访问服务器

展开全文

02 实验内容

01步骤一

搭建拓扑,规划网段。配置终端和防火墙各个接口IP地址。

FW1:

[USG6000V1]int g1/0/0[USG6000V1-GigabitEthernet1/0/0]ip ad 192.168.1.253 24[USG6000V1]int g1/0/1[USG6000V1-GigabitEthernet1/0/1]ip ad 202.196.1.253 24[USG6000V1-GigabitEthernet1/0/1]int g1/0/2[USG6000V1-GigabitEthernet1/0/2]ip ad 10.0.0.253 24[USG6000V1-GigabitEthernet1/0/2]int g1/0/3[USG6000V1-GigabitEthernet1/0/3]ip ad 10.0.12.1 24

FW2:

[USG6000V1]int g1/0/1[USG6000V1-GigabitEthernet1/0/1]ip ad 192.168.1.252 24[USG6000V1-GigabitEthernet1/0/1]int g1/0/0[USG6000V1-GigabitEthernet1/0/0]ip ad 10.0.0.252 24[USG6000V1-GigabitEthernet1/0/0]int g1/0/3[USG6000V1-GigabitEthernet1/0/3]ip ad 10.0.12.2 24[USG6000V1-GigabitEthernet1/0/3]int g1/0/2[USG6000V1-GigabitEthernet1/0/2]ip ad 202.196.1.252 2

02步骤二

根据拓扑,将接口划入对应的安全区域。

注意:两个防火墙之间的心跳接口要必须放进信任区域

FW1:

[USG6000V1]firewall zone trust [USG6000V1-zone-trust]add interface g1/0/0 [USG6000V1-zone-trust]ad interface g1/0/3[USG6000V1-zone-trust]q[USG6000V1]firewall zone untrust [USG6000V1-zone-untrust]ad in g1/0/1[USG6000V1-zone-untrust]qUSG6000V1]firewall zone dmz [USG6000V1-zone-dmz]ad in g1/0/2

FW2:

[USG6000V1]firewall zone trust [USG6000V1-zone-trust]ad in g1/0/3 [USG6000V1-zone-trust]ad in g1/0/1[USG6000V1-zone-trust]q[USG6000V1]firewall zone untrust [USG6000V1-zone-untrust]ad in g1/0/2[USG6000V1]firewall zone dmz [USG6000V1-zone-dmz]ad in g1/0/0

03步骤三

配置VRRP备份组

主设备:FW1

[USG6000V1]int g1/0/0[USG6000V1-GigabitEthernet1/0/0]vrrp vrid 1 virtual-ip 192.168.1.254 active [USG6000V1-GigabitEthernet1/0/0]int g1/0/2[USG6000V1-GigabitEthernet1/0/2]vrrp vrid 2 virtual-ip 10.0.0.254 active [USG6000V1-GigabitEthernet1/0/2]int g1/0/1[USG6000V1-GigabitEthernet1/0/1]vrrp vrid 3 virtual-ip 202.196.1.254 active

备份设备:FW2

[USG6000V1]int g1/0/0[USG6000V1-GigabitEthernet1/0/0]vrrp vrid 2 virtual-ip 10.0.0.254 standby [USG6000V1-GigabitEthernet1/0/0]int g1/0/1[USG6000V1-GigabitEthernet1/0/1]vrrp vrid 1 virtual-ip 192.168.1.254 standby [USG6000V1-GigabitEthernet1/0/1]int g1/0/2[USG6000V1-GigabitEthernet1/0/2]vrrp vrid 3 virtual-ip 202.196.1.254 standby

我们可以通过display vrrp interface G1/0/3来查看VRRP备份组中的接口状态信息

04步骤四

开启HRP协议并配置心跳接口和会话备份功能

FW1:

[USG6000V1]hrp enable //开启HRP功能,开启后提示符出现HRP_M(Master)HRP_M[USG6000V1]hrp interface g1/0/3 remote 10.0.12.2 //指定心跳口: hrp interface [心跳口] remote [邻居心跳口IP地址]HRP_M[USG6000V1]hrp mirror session enable //启动会话快速备份

FW2:

[USG6000V1]hrp enable ////开启HRP功能,开启后提示符出现HRP_S(standby)HRP_S[USG6000V1]hrp interface g1/0/3 remote 10.0.12.1HRP_S[USG6000V1]hrp mirror session enable

我们可以通过dis hrp state查看HRP状态

05步骤五

配置安全策列,是内网用户可以访问服务器和外网用户;外网用户只能访问服务器

注意:只需要配置Master即可,Backup设备不用配置,配置命令会自动从主设备备份到备份设备。

FW1:

HRP_M[USG6000V1]security-policy (+B) //(+B)的意思为配置同时备份到备份设备。HRP_M[USG6000V1-policy-security]rule name t2ud (+B)HRP_M[USG6000V1-policy-security-rule-t2ud]source-zone trust (+B)HRP_M[USG6000V1-policy-security-rule-t2ud]destination-zone untrust dmz (+B)HRP_M[USG6000V1-policy-security-rule-t2ud]action permit (+B)HRP_M[USG6000V1-policy-security-rule-t2ud]qHRP_M[USG6000V1-policy-security]rule name u2d (+B)HRP_M[USG6000V1-policy-security-rule-u2d]source-zone untrust (+B)HRP_M[USG6000V1-policy-security-rule-u2d]destination-zone dmz (+B)HRP_M[USG6000V1-policy-security-rule-u2d]action permit (+B)

验证:

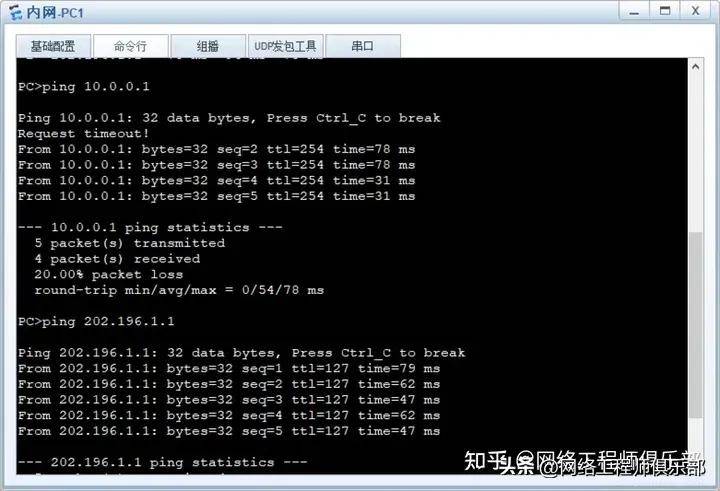

1.内网PC能够ping通服务器与外网PC

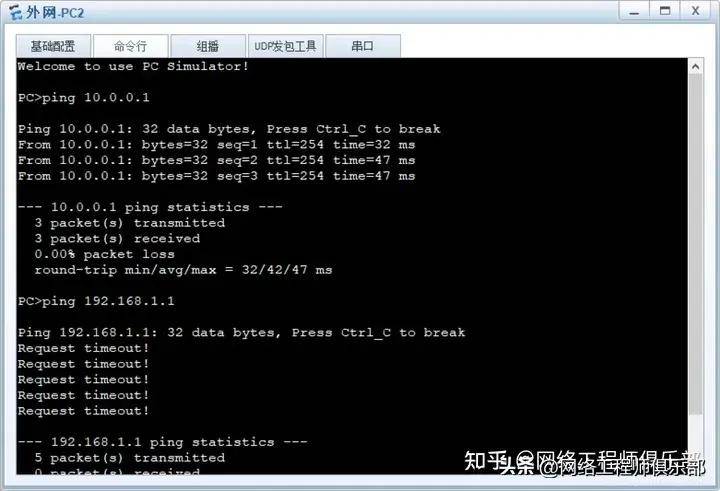

2.外网PC能ping通服务器,但是不能ping通内网PC

内网PC

外网PC

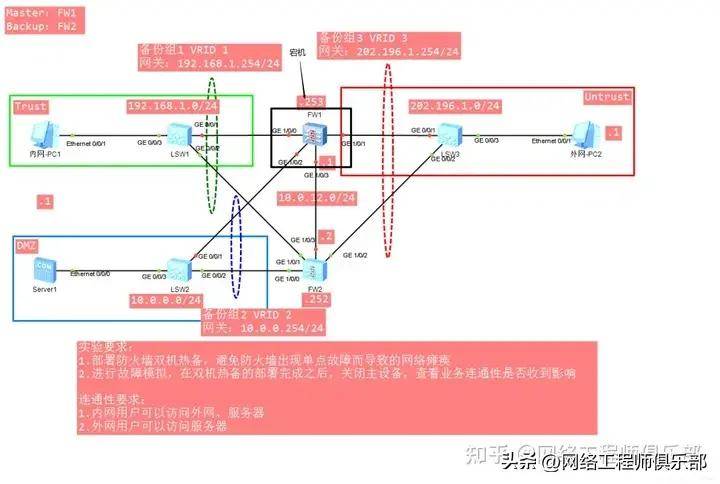

06步骤六

将Master设备(FW1)关闭,模拟Master设备宕机,验证在Master设备宕机之后,网络的连通性。

验证:

验证发现,所有前期会有一定的丢包,但是网络连通性正常,依然能够正常通信。

整理:老杨丨10年资深网络工程师,更多网工提升干货,请关注公众号:网络工程师俱乐部

评论